Kullanıcıların önemli bir bölümü bir dosyanın üzerine basılı tutup “Sil” butonuna dokunduklarında o dosyanın artık kalıcı olarak silindiğini ve onu geri getirmenin artık mümkün olmadığını düşünür ancak bu inanış çoğu zaman doğru değildir.

Aksine, sildiğinizi sandığınız dosyalar depolama sistemlerinin temel çalışma sistemlerinden ötürü çöp kutusunu temizlediğinizde bile kurtarmaya uygun olabilir.

Kimsenin oraları kurcalamayacağını düşünerek banka hesabının parolasını yazdığın not defterinin “Sil” butonuna bastıktan sonra tamamen silindiğini mi düşünüyorsun?

Tekrar düşün!

Geçen yıl oluşturduğun “evde nükleer silah yapımı” isimli dokümana ne dersin? Evet, bu doküman da hala kurtarmaya uygun olabilir!

Tüm bu nedenlerle iPhone’unuzu satmak, takaslamak ya da bir başkasına vermek istediğinizde verilerinizi güvenli bir şekilde silmeniz gerekir.

Elbette “Güvenli Silme” terimi kullandığınız işletim sisteminden sahip olduğunuz depolama birimine kadar çok sayıda değişkene bağlı ucu açık ve standart olmayan bir terimdir.

iPhone’unuzdaki verileri silmenin en bilindik yolu Ayarlar → Genel → Sıfırla adımlarının ardında bulunan Tüm İçerikleri ve Ayarları Sil butonunu kullanmaktır.

Ardından iPhone’unuz birkaç dakika içinde yeniden başlatılarak kurulum ekranına geçecek ve satıma hazır hale gelecektir.

Süreç kendi içinde oldukça basit görünüyor.

Oysa tüm bu işlemler alışkın olduğumuz güvenli disk biçimlendirme prosedürlerinin aksine oldukça kısa bir sürede tamamlandı.

Sahi, bu butonu kullanmak gerçekten de tüm dosyalarınızı güvenli bir şekilde sildi mi yoksa onları kurtarmak hala mümkün mü?

Neyse ki bu sorunun yanıtını öğrenmek için olabileceğiniz en doğru yerdesiniz!

Sıfırlanan iPhone’dan Veri Kurtarmak Mümkün mü?

Hayır, “Tüm İçerikleri ve Ayarları Sil” butonu kullanılarak sıfırlanan bir iPhone’dan veri kurtarmak mümkün değildir çünkü sıfırlama işlemi sırasında Kriptografik Silme prosedürü uygulanır.

Bu yanıt sıradan bir kullanıcı için büyük oranda yeterli olsa da bu prosedürün tam olarak nasıl çalıştığını daha ayrıntılı bir şekilde ele alacağım.

Öncelikle bir dosyayı silmenin birkaç istisna dışında hemen hemen tüm platformlarda bu dosyayı tam olarak nasıl sildiğini açıklayarak başlamak isterim.

Tüm dosya sistemlerinde bir tür dosya dizini biçimi vardır. Bunun birçok farklı türü olabilir ancak her biri özünde aynıdır.

Dizin, en temelde “geek-logo.png” dosyasının depolama biriminin hangi sektöründe olduğuna işaret eder.

Bu dizin sayesinde bir dosyayı aradığınızda onu tüm sektörleri tek tek tarama zahmetine katlanmak zorunda kalmadan hızlı bir şekilde bulabilirsiniz.

Cihazınızdaki bir dosyayı silmek istediğinizde gerçekte olan şey çoğu zaman o dosyanın bir anda kalıcı olarak silinmesi değil, dizinden kaldırılmasıdır.

Sisteminiz, dosya dizini tarafından işaret edilmeyen bu sektörleri artık boş olarak tanımlayacak ve kullanılabilir depolama alanının arttığını belirtecektir.

İleride bu sektördeki verilerin üzerine yazıldığında ya da sistem tarafından TRIM komutu benzeri bir toplama komutu yürütüldüğünde veriler artık tamamen silinmiş olacak ancak ne yazık ki bu koşulların ne zaman gerçekleşeceği üzerinde bir kontrol hakkına sahip değilsiniz.

Daha da kötüsü, bazı durumlarda bu süreç olması gerektiği şekilde gerçekleşmediği için aylar önce sildiğinizi sandığınız dosyalar bile depolama biriminden henüz tam olarak silinmemiş olabilir.

Eh, sorun da tam olarak burada çünkü temelde dosya dizinini göz ardı ederek depolama biriminin her sektörünü tek tek tarayan çok sayıda kurtarma yazılımı var ve bunlar, sildiğinizi sandığınız ancak esasında hala depolama biriminizde bulunan “silinmiş dosyaları” kurtarabilirler.

Elbette verilerin ne oranda kurtarılabileceği verilerin ne zaman silindiğine, depolama biriminin türüne, bu birimin sisteme nasıl bağlandığına, ne kadar sık kullanıldığına, işletim sistemine ve diğer pek çok faktöre bağlı olarak değişecektir.

Gerçekte verileri güvenli bir şekilde silmek istediğinizde depolama biriminin ilgili sektörüne giderek rastgele 0’lar ve 1’ler yazmanız gerekir ancak daha modern sistemlerdeki NVMe SSD birimleri Aşınma Dengeleme ve Aşırı Provizyon tekniklerinden ötürü bu süreci çok zor hale getirir.

Ayrıca tüm sektörleri tek tek taramak ve belki bir belki de birkaç kez üzerine yazmak oldukça zaman alıcı bir süreçtir.

Burada bazen saatlerden, bazen günlerden bahsediyorum.

Tüm bu nedenlerle “Güvenli Silme” işlemi için tek bir standarttan söz etmek mümkün değildir çünkü bir HDD ve NVMe SSD farklı şekilde çalışır ve izlemeniz gereken yöntemler farklıdır.

Hatta bir SSD’nin PCIe soketinden mi yoksa USB üzerinden mi bağlandığı dahi izlemeniz gereken süreci çok keskin bir biçimde değiştirir çünkü modern SSD’ler PCIe üzerinden TRIM komutunu desteklerken USB üzerinden bu komutu desteklemezler.

Şimdi bir süre için şaşıracağınızı biliyorum ancak iPhone’unuzdaki “Tüm İçerikleri ve Ayarları Sil” butonu verilerin üzerine tek tek yazmak yerine yalnızca dizini yeniden oluşturmakla yetinir.

Bunu biliyoruz çünkü güvenli silme işlemi saatler sürerken iPhone’un sıfırlanması yalnızca birkaç dakika sürer.

Yani teknik olarak hayır, bu tam anlamı ile güvenli bir silme işlemi değil.

Ancak endişe etmeyin, her şey yolunda.

Kriptografik Silme

iPhone’lar henüz üretim aşamasında varsayılan olarak AES-256 ile şifrelenir.

Kriptografi Nedir? isimli rehberimiz üzerinden de bildiğiniz üzere AES-256 ile şifrelenmiş olan verilere erişebilmek için şifreleme anahtarına sahip olmanız gerekir çünkü anahtar olmadan bu veriler anlamsız bir karakter ve sembol dizisinden ibaret olacaktır.

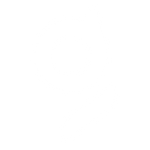

Anahtar, Secure Enclave adı verilen özel, bağımsız ve kurcalamalara karşı ekstra korunaklı bir Güvenilir Yürütme Ortamı’nda (Trusted Execution Environment – TEE) saklanır.

Esasında tüm modern akıllı telefonlarda bir TEE vardır ancak Apple (Secure Enclave), Samsung (Knox Vault) ve Google (Titan M2) bu süreci bir adım ileri taşır.

(Knox Vault ve Titan M2 belirli modellerde vardır.)

256 bitlik bir anahtarı aklınızda tutmak oldukça zordur ancak aynı zamanda başkalarının bu anahtara erişmesini istemediğiniz için onu sıradan bir şekilde saklayamazsınız.

Bu nedenle anahtar, akıllı telefonunuzun ekran kilidi parolası ile eşleştirilir (ancak aynı olmadıkları unutulmamalıdır).

Böylece iPhone’unuzun ekran kilidi parolasını girdiğinizde şifrelenmiş verilerin şifresi çözülür ve ekranı kapattığınız anda tüm veriler tekrar şifrelenir.

iPhone’unuz, “Tüm İçerikleri ve Ayarları Sil” butonunu kullandığınızda tüm sektörleri saatlerce tek tek taramak ve üzerine yazmak yerine yalnızca şifrelenmiş verilere erişmek için gerekli olan şifreleme anahtarını siler ve sonraki kurulum için yeni bir şifreleme anahtarı oluşturur.

Bu, Kriptografik Silme olarak bilinir.

Artık, şifrelenmiş verilere erişmek için gerekli olan şifreleme anahtarı kalıcı olarak silindi. Bu da verileri işe yaramaz bir saçmalık haline getirdi.

AES-256, başta Amerika Birleşik Devletleri olmak üzere çok sayıda devlet, kurum ve şirket tarafından birincil şifreleme standardı olarak kullanılmaktadır.

ABD Hükümeti, 256 bit şifrelemenin ABD çıkarlarını korumaya yetecek kadar uzun bir zaman dilimi boyunca güvenli olduğunu düşündüğünden bunun sizin için yeterince güvenli olduğunu belirtebilirim.

Kaba Kuvvet Saldırısı

Peki neden basitçe bu anahtarı tahmin etmekle uğraşmıyoruz?

Elbette bu anahtarı tahmin etmek için kaba kuvvet saldırısı kullanabilirsiniz ancak iki üzeri iki yüz elli altı adet seçenek arasından doğru olanı bulmanız gerekecek.

Burada:

115.792.089.237.316.195.423.570.985.008.687.907.853.269.984.665.640.564.039.457.584.007.913.129.639.936

adet ihtimalden söz ediyorum. Bu kadar olasılık arasında yalnızca tek bir doğru seçenek var ve sizin de onu bulmanız gerekecek.

Bunu başarabileceğinize inanıyorsanız bir adet yılbaşı piyango bileti satın almanızı öneririm çünkü tek bir bilet satın alarak büyük ikramiyeyi kazanma şansınız (1 / 10.000.000) diğer ihtimalin yanında neredeyse kesin bir olasılık gibi duruyor.

CPU Nedir? isimli rehberimizde modern bir CPU’nun saniyede milyonlarca talimatı yürütebileceğini ancak aynı anda yalnızca bir talimatı yürütebileceğini belirtmiştik.

Zamanın bilinen en küçük birim parçası Planck zamanıdır: (5.39×10−44 Saniye)

Bu kabaca, 1 / 18.548.582.300.000.000.000.000.000.000.000.000.000.000.000 Saniye anlamına gelir.

CPU aynı anda yalnızca bir talimat yürütebildiğine göre her bir işlem en az 1 Planck zamanı sürmelidir. Bu da en hızlı hesaplama birimine de sahip olsanız hesaplama yeteneğinizi 18.548.582.300.000.000.000.000.000.000.000.000.000.000.000 / Saniye ile kısıtlar.

(Elbette şu anda bu tür üstün bir hesaplama yeteneğine sahip değiliz.)

Şimdi, bu birimi kullanarak bir yılda kaç hesaplama yapabildiğinizi görelim.

- 18.548.582.300.000.000.000.000.000.000.000.000.000.000.000 / Saniye

- x 60

- 1.112.914.938.000.000.000.000.000.000.000.000.000.000.000.000 / Dakika

- x 60

- 66.774.896.280.000.000.000.000.000.000.000.000.000.000.000.000 / Saat

- x 24

- 1.602.597.510.720.000.000.000.000.000.000.000.000.000.000.000.000 / Gün

- x 365

- 584.948.091.412.800.000.000.000.000.000.000.000.000.000.000.000.000 / Yıl

Son olarak toplam anahtar sayısı kombinasyonunu (115.792…) sondaki sayıya (584.948…) bölelim: 197.952.760.146.030.284.309.945.177 Yıl

Yani şu anda sahip olmadığımız kadar ileri düzey imkanlara sahip olan bir sistem de kullansanız anahtarı kaba kuvvet ile bulma şansınız çok çok düşüktür. (Aslında nazik bir şekilde imkansız demek istiyorum.)

Çünkü bunun için gereken zamana ne Dünya’nın, ne Güneş’in ne de içinde bulunduğumuz evrenin ömrü yetmeyecektir.

iPhone’un donanım tabanlı güvenlik önlemleri sayesinde belleğin başka bir cihazdan okunamadığı unutulmamalıdır. Bu nedenle farklı cihazlardan eş zamanlı denemeler yapmak mümkün değildir.

Ayrıca denemeler sırasında ikili bir sınırlı üstel geri çekilme algoritması kullanılır. Bu da belirli bir süre içinde yapılabilecek deneme sayılarını kısıtlar.

Elbette bu kadar çok sayıda deneme için gereken enerji miktarı da denklemin bambaşka bir noktasıdır. İstatistik bilimini bir kenara bıraktığımızda bile termodinamiğin sınırlamaları ile karşılaşırız.

Kuantum Bilgisayarlar

AES, bir Simetrik Anahtar Şifrelemesi türüdür.

Kuantum Bilgisayarlar, teorik olarak RSA benzeri bir Asimetrik Anahtar Şifrelemesi için tehdit unsuru olabilir ancak AES benzeri bir Simetrik Anahtar Şifrelemesi için bu etki beklenmemektedir.

Peki neden?

RSA, tam sayıları çarpanlarına ayırmanın zorluğuna dayanan bir şifreleme algoritmasıdır ve anahtar oluşturmak için büyük asal sayılar kullanır.

Genel Anahtar ve Özel Anahtar, iki asal sayının çarpımına dayanır.

Örneğin 17 x 23 = 391 işlemini yapmak kolaydır ancak 391 sonucuna varmak için 17 x 23 işlemini yapmanız gerektiğini hesaplamak daha fazla vakit alır.

RSA, 2.048 ya da 4.096 bit uzunluğunda anahtarlar kullandığı için sayılar bundan o kadar büyüktür ki klasik bir bilgisayarın bu hesaplamaları yapması milyarlarca yıl sürer.

Ancak kuantum bilgisayarlar, büyük sayıları mevcut bilişim sistemlerinden daha hızlı bir şekilde çarpanlarına ayırmak için Shor Algoritması olarak da bilinen bir kuantum algoritması kullanabilirler ve bu yöntem, süreci teorik olarak çok daha kısa hale getirebilir.

Ancak AES bu şekilde çalışmaz.

Ayrıca mevcut kuantum bilgisayar sistemlerinin yeterlilikleri göz önüne alındığında RSA şifrelemesini öngörülebilir bir zaman aralığında kırmak da hala pek mümkün gözükmemektedir.

AES-256, mevcut bilim anlayışımız ele alındığında en azından bizim hayatta kalacağımız dönem boyunca yeterince güvenilir görünüyor.

AES algoritmasında şifre kırma sürecini ortadan kaldıran bir açık bulunduğunda bunun dünyayı değiştiren sonuçları olacak.

Devletlerin tüm kritik verileri korumak için kullandığı bir şifreleme algoritması artık anlamını yitirdiğinde muhtemelen aklınıza gelecek son şey eski akıllı telefonunuzdaki verilerin güvende olup olmayacağı olacaktır.

Güvenilir Yürütme Ortamı (TEE)

Anahtarın bir Güvenilir Yürütme Ortamı’nda (TEE) saklandığını biliyoruz. Peki cihazın tamamını hedef almak yerine yalnızca Güvenilir Yürütme Ortamı’nı hedef alamaz mıyız?

Güvenilir Yürütme Ortamı’ndan veri çıkarmanın ölçeklenebilir ve uygun maliyetli bir yöntemi yoktur.

Güvenilir Yürütme Ortamı’nın Değerlendirme Güvence Düzeyi (EAL) 4+ ise tasarımı itibarıyla kurcalamaya karşı dayanıklı bir akıllı kart kadar güvenli olabilir.

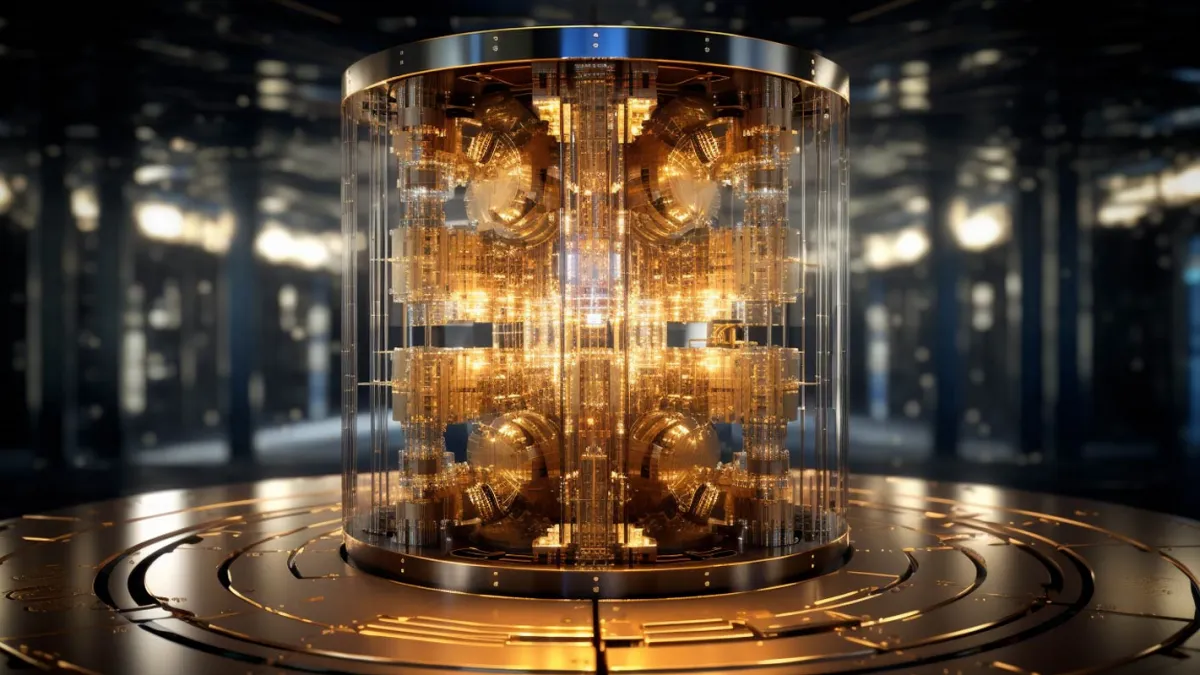

Örneğin Galaxy S20’de bulunan Secure Element S3FV9RR çipi EAL 6+ derecelendirmesine sahiptir.

Apple tarafında Secure Enclave, Samsung tarafında Knox Vault ve Google tarafında Titan M2 bu süreci bir adım daha ileri taşır.

Örneğin Samsung, yetkisiz bir erişim tespit edildiğinde cihazdaki verileri kullanıcı onayı olmaksızın şifreleyerek sıfırlayan tek kullanımlık bir sigorta donanımına sahiptir.

Google ve Apple tarafından kullanılan çipin EAL sertifikasını bilmesem de Secure Element olarak sınıflandırılabilmesi için en az 4+ olması gerektiğini belirtebilirim.

Ancak Secure Enclave’in aksine Knox Vault ve Titan M2 her cihazda mevcut değildir. Kullandığınız cihaz nispeten daha az güvenli bir Güvenilir Yürütme Ortamı kullanıyor olabilir.

Gelecekte Güvenilir Yürütme Ortamı’nın belleğini okuyabilecek ve silinen anahtarı henüz üzerine yazılmamışsa kurtarabilecek bir adli araç olursa, belleği bir elektron mikroskobu ile tarayarak anahtarı kurtarma şansınız olabilir.

Ancak bunu başarsanız bile elde edeceğiniz şey muhtemelen silinen anahtarlar değil, gelecekteki potansiyel anahtarlar olacaktır.

Bu biraz gelecekteki potansiyel teknolojilere umut bağlamaktan ibaret. Henüz bunun uygulanabilir olmadığını unutmamak gerekir.

Burada değerlendirilebilecek tek anlamlı olasılık Apple’ın örneğin ABD hükümeti bunu istediği için bilerek zayıflatılmış bir şifreleme algoritması kullanmış olma ihtimalidir.

Bu doğru ise gelecekte birtakım insanlar bu zayıflatılmış şifreleme algoritmasını pratik bir zaman dilimi içinde nasıl kırabileceğini keşfedebilir ancak pek pratik olmadığı için bunu çok teorik bir olasılık olarak görmezden gelmeyi tercih ederim.

FBI Vakası

FBI ile Apple arasında geçen yakın döneme ait bir örneği ele alalım: Bu, kamuoyunda “Apple – FBI Şifreleme Anlaşmazlığı” olarak da bilinir.

FBI, terör saldırısına karışan bir teröristin üzerinden çıkan iPhone 5c’nin ekran kilidi parolasını çözmek için Apple’dan yardım istemiş, Apple da bu talebi çeşitli nedenlerle reddetmişti.

FBI tarafından açılan dava sürerken kurum en nihayetinde birkaç ay sonra bu iPhone’un ekran kilidi parolasını kırmayı ya da atlamayı başardı.

(FBI’ın bu kilidi tam olarak nasıl atladığı hususunda çeşitli tartışmalar var. Bazıları Apple’ın gizli kapılar ardında FBI ile iş birliği yaptığını belirtirken diğerleri NSO Group benzeri çeşitli şirketlerin FBI için bu sorunu çözdüğünü belirtiyor.)

Bu, verilerinizin güvende olmadığı anlamına mı geliyor?

Öncelikle iPhone 5c ile daha modern iPhone modellerinin birebir aynı güvenlik donanımlarına sahip olmadıklarını vurgulamak isterim.

Ayrıca bir akıllı telefonun ekran kilidi parolasını kırarak ona izinsiz girmek ile AES-256 ile şifrelenmiş ve şifreleme anahtarı silinmiş verileri kurtarmak da birbirinden çok farklıdır.

Bu özel durumda FBI’ın yanızca dört ya da altı haneden oluşan bir ekran kilidi parolasını çözmesi ya da atlaması gerekiyordu. Bu, 13 – 19 bitlik bir anahtara benzer ve 256 bitlik bir anahtardan çok farklıdır.

iPhone’lar ekran kilidi parolası ardı ardına 10 kez yanlış girildiğinde otomatik olarak fabrika ayarlarına dönecek şekilde tasarlanmıştır.

Süreç, “Tüm İçerikleri ve Ayarları Sil” ile aynı şekilde çalışır: Artık yeni bir şifreleme anahtarı oluşturulur ve şifrelenen eski veriler, eski anahtar olmadan okunamaz.

FBI’ın iPhone’u kazara silmek konusunda bu kadar endişe duymasının ve ekran kilidi parolasını atlamayı başarana kadar aylarca beklemesinin nedeni de budur çünkü şifreleme anahtarı yok edildiğinde verileri okumanın hiçbir yolu yoktur.

Sonuç

Bu rehberimizde “Sıfırlanan iPhone’dan Veri Kurtarmak Mümkün mü?” sorusunu ayrıntılı bir şekilde ele aldık.

Sonuç olarak “Tüm İçerikleri ve Ayarları Sil” butonunu kullanarak sıfırladığınız iPhone’unuzdaki eski verileriniz tahmin edemeyeceğiniz kadar güvendedir.

Ayrıca bu önlemlerin büyük oranda modern Android akıllı telefonlar için de geçerli olduğunu hatırlatmak isterim.

Peki siz bu rehberimizde yer alan bilgiler hakkında ne düşünüyorsunuz? Konu hakkındaki görüşlerinizi hemen aşağıdaki yorumlar sekmesi üzerinden bizlerle ve diğer okurlarımızla paylaşmayı unutmayın